Ich nutze ja gerne Wireguard um z.B. zwei Server zu verbinden, wenn man eine Verbindung braucht, die verschlüsselt sein muss. Da ja nun Wireguard sowieso schon auf dem Server läuft, kommt man schnell auf die Idee, der kann ja noch mehr

Für Wireguard gibt es eine Android App. Das muss man ja dann einfach mal probieren.

Ich möchte hier nicht auf jedes Detail eingehen, ich habe mich an die sehr tolle Anleitung (siehe unten) gehalten. Das bekommt ihr dann auch hin. Hier trotzdem ein paar Infos, die es evt. mehr veranschaulichen.

Server

In meiner /etc(wireguard/wg0.conf steht für mein Handy folgendes.

[Peer]

PublicKey = bDTE7Kr7Uw/XyxxxxxxxxxxxxxxxzH46uHFZErWz8SGgI=

AllowedIPs = 10.10.0.3/32

Also, der Public Key und die IP-Adresse, die das Handy nutzt. Änderungen an der Config kann man mit

wg setconf wg0 /etc/wireguard/wg0.conf

neuladen. Danach sieht man mit dem Befehl wg folgendes

peer: bDTE7Kr7UwxxxxxxxxxxxxxxxxxuHFZErWz8SGgI=

allowed ips: 10.10.0.3/32

Die Einrichtung hat funktioniert. Wenn man jetzt die Verbindung am Handy aktiviert ändert sich das.

peer: bDTE7Kr7UxxxxxxxxxxxxxxxxxH46uHFZErWz8SGgI=

endpoint: 37.201.194.117:58618

allowed ips: 10.10.0.3/32

latest handshake: 5 seconds ago

transfer: 1.39 KiB received, 92 B sent

Verbindung steht!

Ein wenig rätsel ich noch herum, wie das mit dem DNS richtig funktioniert!? Dafür brauche ich aber wohl erst mal einen Kaffee  Aber, im Moment läuft es ja

Aber, im Moment läuft es ja

Vorsicht

Mit 8.8.8.8 leakt ihr Eure echte IP. Ich suche noch warum mein unbound nicht richtig funktioniert.

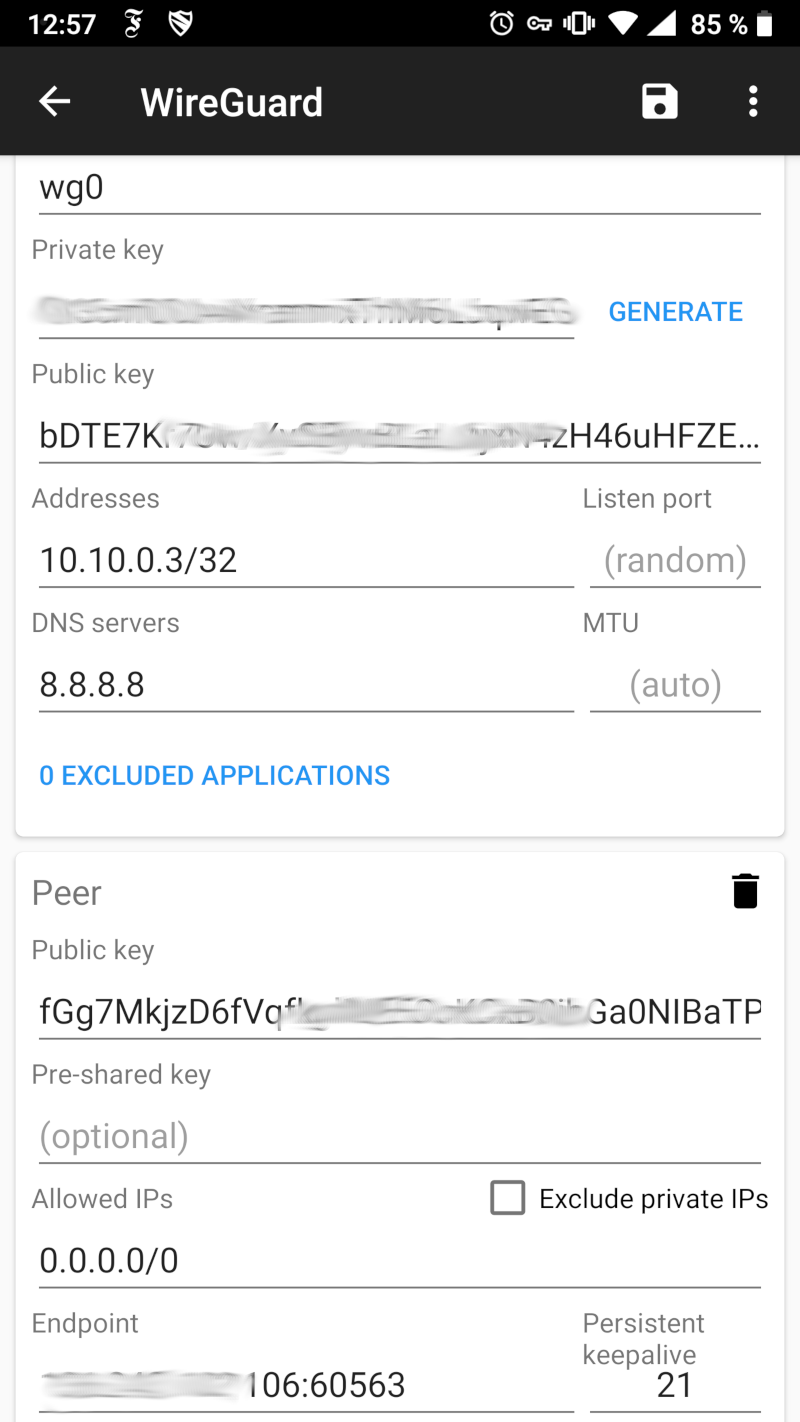

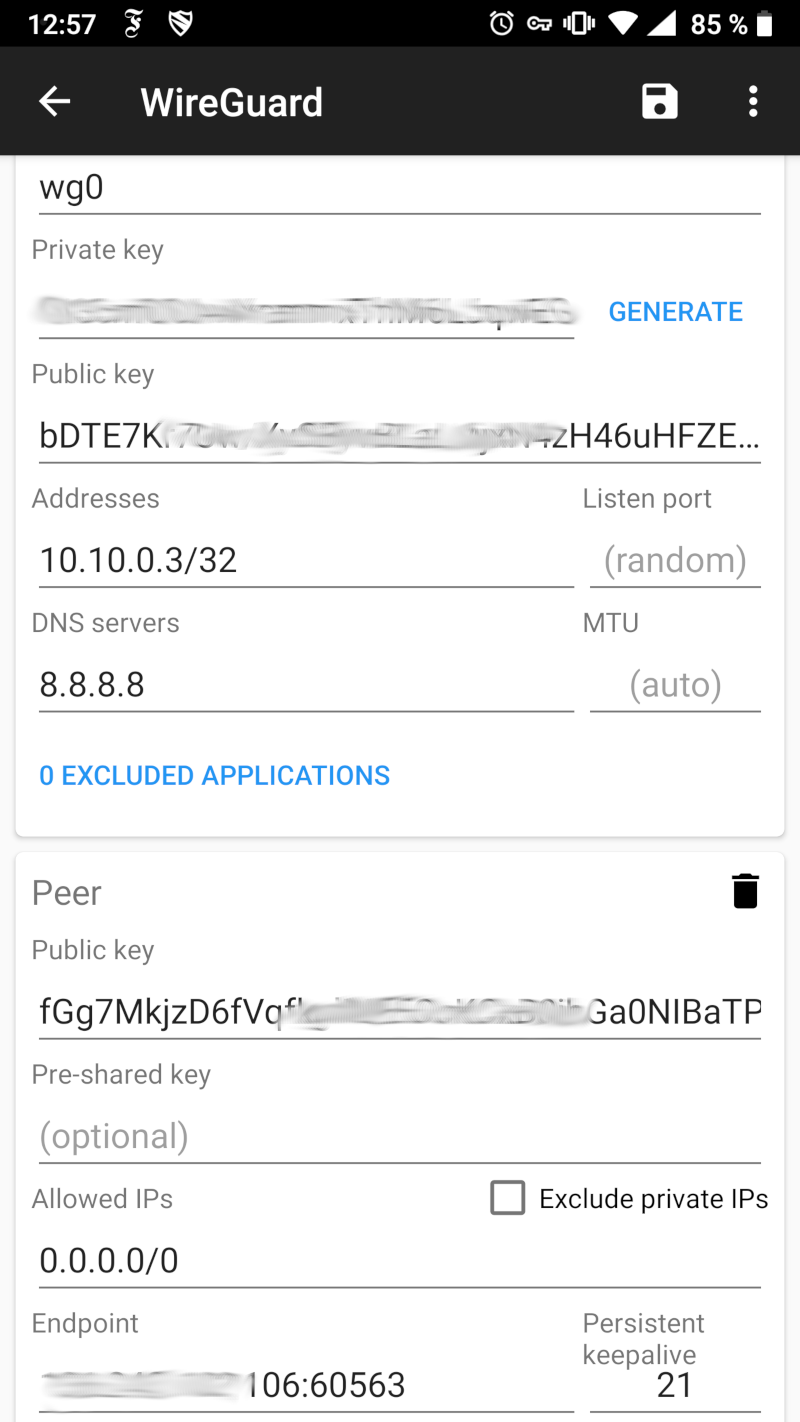

Client

Von oben

Interface

- Interface Namen

- Private Key des Clienten

- Public Key des Clienten

- Die Adresse, die man nutzen möchte.

- Der DNS-Server

Peer

- Public Key des Servers

- Pre-shared Key (erhöht die Sicherheit) hier nicht benutzt

- Allowed IPs

- Endpoint - Serveradresse mit Port

Das war es, danach sollte die Verbindung stehen. Der private Key und der public Key kann man mit dem Button Generate erzeugen!

Mehr muss man auf dem Handy nicht machen.

Danke für die sehr gute Erklärung!!

Quelle: https://www.ckn.io/blog/2017/11/14/wireguard-vpn-typical-setup/